W poprzednich wpisach poznaliśmy podstawowe pojęcia związane z ryzykiem (tutaj) i bezpieczeństwem informacji (tutaj), w tym danych osobowych. Przyszedł zatem czas, by zmierzyć się z tematem zarządzania ryzykiem. W dzisiejszym wpisie postaram się przedstawić ideę zarządzania ryzykiem oraz w jaki sposób należy podejść do wdrożenia zarządzania ryzykiem w organizacji. Uznałam, że jest to bardzo ważne zagadnienie i powinno być omówione zanim wejdziemy głębiej w proces zarządzania ryzykiem w bezpieczeństwie informacji i zarządzania ochroną danych osobowych opartym na ryzyku. Dlaczego tak sądzę? Dlatego, że niedostosowanie procedur zarządzania ryzykiem do organizacji może nie przynieść zamierzonych efektów i wręcz zniechęcić organizację do tego cudownego narzędzia zarządczego (… może nie podzielacie mojego zachwytu… mam nadzieję, że mnie się uda to zmienić 😉).

Zanim przejdziemy do definicji to kilka słów o zarządzaniu ryzykiem w bezpieczeństwie danych osobowych. RODO nie reguluje kwestii zarządzania ryzykiem, a nawet nie odwołuje się ani razy do tego pojęcia. RODO odwołuje się do ryzyka związanego z przetwarzaniem danych osobowych, jego oceny pod kątem źródła, charakteru, prawdopodobieństwa i wagi zagrożenia oraz najlepszych praktyk pozwalających zminimalizować to ryzyko. De facto odwołuje się do wielu aspektów właśnie zarządzania ryzykiem. Dlatego też GIODO w swoich poradnikach „Jak rozumieć podejście oparte na ryzyku wg RODO?” oraz „Jak stosować podejście oparte na ryzyku?” odnosi się do procesu zarządzania ryzykiem w bezpieczeństwie informacji…. ale o tym później.

Zacznijmy od definicji zarządzania ryzykiem zaczerpniętej z normy ISO 31000, która została powielona również w normie ISO/IEC 27005 dotyczącej zarządzania ryzykiem w bezpieczeństwie informacji.

Zarządzanie ryzykiem to skoordynowane działania dotyczące kierowania i nadzorowania organizacji w odniesieniu do ryzyka

Zrozumiałe? Spróbujmy troszkę oswoić tę definicję.

Z poprzednich definicji wiemy, że ryzyko to wpływ niepewności na cele. W drodze do realizacji naszych celów możemy zidentyfikować zdarzenia, które mogą nam przeszkodzić (zagrożenia) lub pomóc (szanse) w ich osiągnięciu. W bezpieczeństwie informacji skupimy się na zagrożeniach.

W zarządzaniu ryzykiem chodzi o to, by wprowadzić do organizacji pewien sposób myślenia (wyprzedzającego) i zasady postępowania, które zwiększą nasze szanse na osiągniecie celów. Zatem jeżeli już wyznaczymy cel, to musimy zastanowić się nad następującymi kwestiami:

- Co może się wydarzyć niekorzystnego po drodze do sukcesu (osiągnięcia celu)?

- Jaką mamy pewność, że może się to wydarzyć?

- Co może być źródłową przyczyną takiego zdarzenia (jakie zagrożenie)?

- Jak się wydarzy, to jak to wpłynie na nasz cel, jakie będą skutki dla organizacji?

- Czy jesteśmy skłonni to zaakceptować?

- Jeżeli nie, to w jaki sposób możemy nie dopuścić do takiego zdarzenia i ile nas to będzie kosztowało?

- Jeżeli jednak się wydarzy, to czy jesteśmy w stanie zmniejszyć skutki i jak mamy się do tego przygotować?

To czy będziemy zapobiegać wystąpieniu zdarzenia, czy raczej przygotujemy się na zmniejszenie jego skutków, gdy już wystąpi, będzie zależało od poziomu ryzyka, od apetytu organizacji na ryzyko (skłonności do ryzyka) oraz od kosztów działań, które musielibyśmy ponieść, by zminimalizować ryzyko.

Pozyskanie tej wiedzy wymaga zaangażowania organizacji, ale to jeszcze nie wszystko. Jak już tę wiedzę zdobędziemy to wypada dobrze ją wykorzystać, co wiąże się z szeregiem działań, które:

- pozwolą nam zdecydować, które ryzyka są istotne – określenie priorytetów,

- pozwolą nam wdrożyć zabezpieczenia i zminimalizować prawdopodobieństwo, że zdarzenie wystąpi,

- zapewnią nam informację, że nieuchronnie zbliża się zdarzenie, którego się obawialiśmy,

- przygotują organizację do minimalizacji skutków zdarzenia, gdy już wystąpi.

Czy może to być działanie akcyjne?

Niestety nie, zarządzanie ryzykiem, jak każde ZARZĄDZANIE jest procesem ciągłym. Zatem musimy odpowiednio przygotować organizację poprzez zaplanowanie i wdrożenie procedur, podziału zadań i odpowiedzialności, monitorowanie, czy to co zaplanowaliśmy działa i czy działa prawidłowo, czy przynosi zamierzone efekty, czy możemy coś jeszcze poprawić, ulepszyć…. Tutaj wpadamy w pętlę Deminga, podstawową zasadę doskonalenia organizacji… ale to już dłuższa historia…

Dlaczego zarządzanie ryzykiem jest potrzebne?

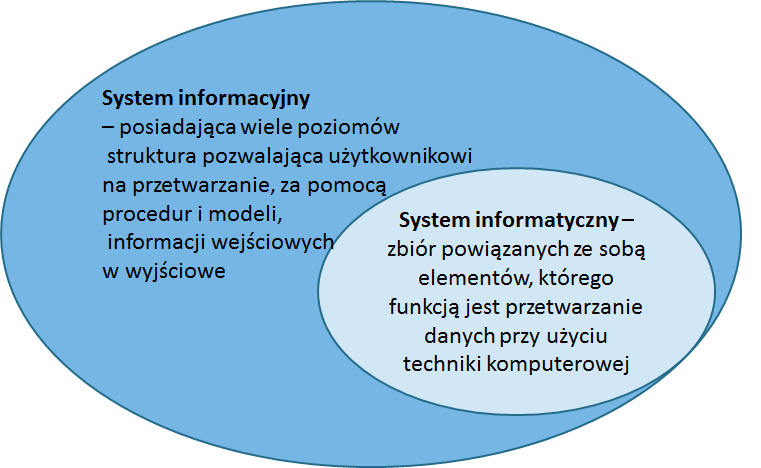

- Chcemy skutecznie zabezpieczyć nasz system informacyjny, a zatem chronić informacje należące do organizacji, bo to jest niezbędne np. do utrzymania konkurencyjnej pozycji na rynku, dobrego wizerunku organizacji;

- Chcemy zapewnić bezpieczeństwo informacji, ale nie chcemy równocześnie ponosić zbyt dużych kosztów zabezpieczeń;

- Chcemy również uniknąć zdarzeń, które mogą negatywnie wpłynąć na działania organizacji;

- Chcemy, a wręcz musimy działać zgodnie z regulacjami czy wymaganiami prawnymi.

Jak wdrożyć zarządzanie ryzykiem w organizacji?

Najlepiej od początku do końca, systematycznie i w pełni, wdrażając poszczególne elementy procesu zarządzania ryzykiem. Należy zatem:

- zbadać i zrozumieć cele i procesy biznesowe organizacji,

- dostosować podejście odpowiednio do specyfiki danej organizacji, jej otoczenia zewnętrznego oraz skłonności do ryzyka (struktura organizacyjne, poziom dojrzałości, wymagania prawne dla działalności itp.),

- opracować procedury i zastosować zestandaryzowane szablony do gromadzenia i zarządzania informacjami niezbędnymi w procesie zarządzania ryzykiem,

- zebrać informacje – zidentyfikować i sklasyfikować aktywa organizacji,

- zidentyfikować, ocenić ryzyka oraz zrozumieć ich istotę i wpływ na realizację celów organizacji,

- wyznaczyć priorytety w postępowaniu z ryzykiem,

- określić priorytety dla działań redukujących ryzyka,

- zaangażować uczestników – właścicieli ryzyka do podejmowania działań minimalizujących ryzyko oraz monitorowania ryzyka i całego procesu,

- monitorować postępowanie z ryzykiem i oceniać jego skuteczność,

- regularnie monitorować i przeglądać ryzyka oraz proces zarządzania ryzykiem,

- zbierać i analizować informacje w celu doskonalenia podejścia do ryzyka,

- doskonalić proces i podnosić świadomość w zakresie zarządzania ryzykiem wśród kierownictwa i personelu.

Kluczem sukcesu wdrożenia zarządzania ryzykiem jest zawsze świadomość i postawa Kierownictwa.

Niestety bardzo często słyszę opinię, że ” w zarządzanie ryzykiem mogą się bawić duże korporacje, małe firmy nie mają czasu na zabawę – muszą działać”. Czy rzeczywiście tak jest? Nie, nie i jeszcze raz nie! Po pierwsze zarządzanie ryzykiem to nie zabawa, jeżeli wprowadzimy proces adekwatny do organizacji, to szybko zobaczymy korzyści. Po drugie każdy z nas znajduje chwilę na refleksję, by spojrzeć na to co nam się udało osiągnąć, a czego nie? Dlaczego nam się nie udało? Co trzeba poprawić? Czy to co się dzieje w otoczeniu jest szansą na biznes, czy zagrożeniem? Jednym słowem każdy z nas zarządza ryzykiem, może intuicyjnie, mało świadomie, ale jakoś zarządza. Uporządkowanie tego procesu może zwiększyć zdolność organizacji do realizacji jej celów.

Ciekawym zagadnieniem jest kwestia ustalenia w organizacji apetytu na ryzyko. Jest to jeden z fundamentalnych elementów zarządzania ryzykiem. Zachęcam do przeczytania artykuł Pani Anny KOROMBEL z Politechniki Częstochowskiej nt. Identyfikacji korzyści z zarządzania ryzykiem i wyznaczania apetytu ma ryzyko w małych i średnich przedsiębiorstwach. Artykuł dostępny jest tutaj. Miłej lektury i do zobaczenia wkrótce.

Jeżeli spodobał Ci się mój artykuł i uznasz, że warto się nim podzielić, udostępnij go w mediach społecznościowych lub wyślij znajomemu. Wystarczy, że klikniesz przyciski poniżej. Jeżeli chcesz zostawić komentarz pod artykułem jest to równoznaczne z wyrażeniem zgody na przetwarzanie przeze mnie Twoich danych zawartych w formularzy komentarza. Więcej przeczytasz w polityce prywatności.